POC SECURITY가 주관하는 2/21~2/22에 진행한 해킹캠프 32회에 발표자이자 참여자로 다녀왔다.

화이트햇 3기 때 했던 스마트 도어벨 취약점 분석 프로젝트로 발표 주제를 준비했다.

작년 8월에 했던 31기 때도 발표자로 지원했었는데 떨어졌어서 이번에는 ppt와 제목을 보완해 가져갔다.

플젝 멘토님이 해킹 캠프의 운영진인 DEMON팀 소속이었기 때문에 추천도 받을 수 있었다.

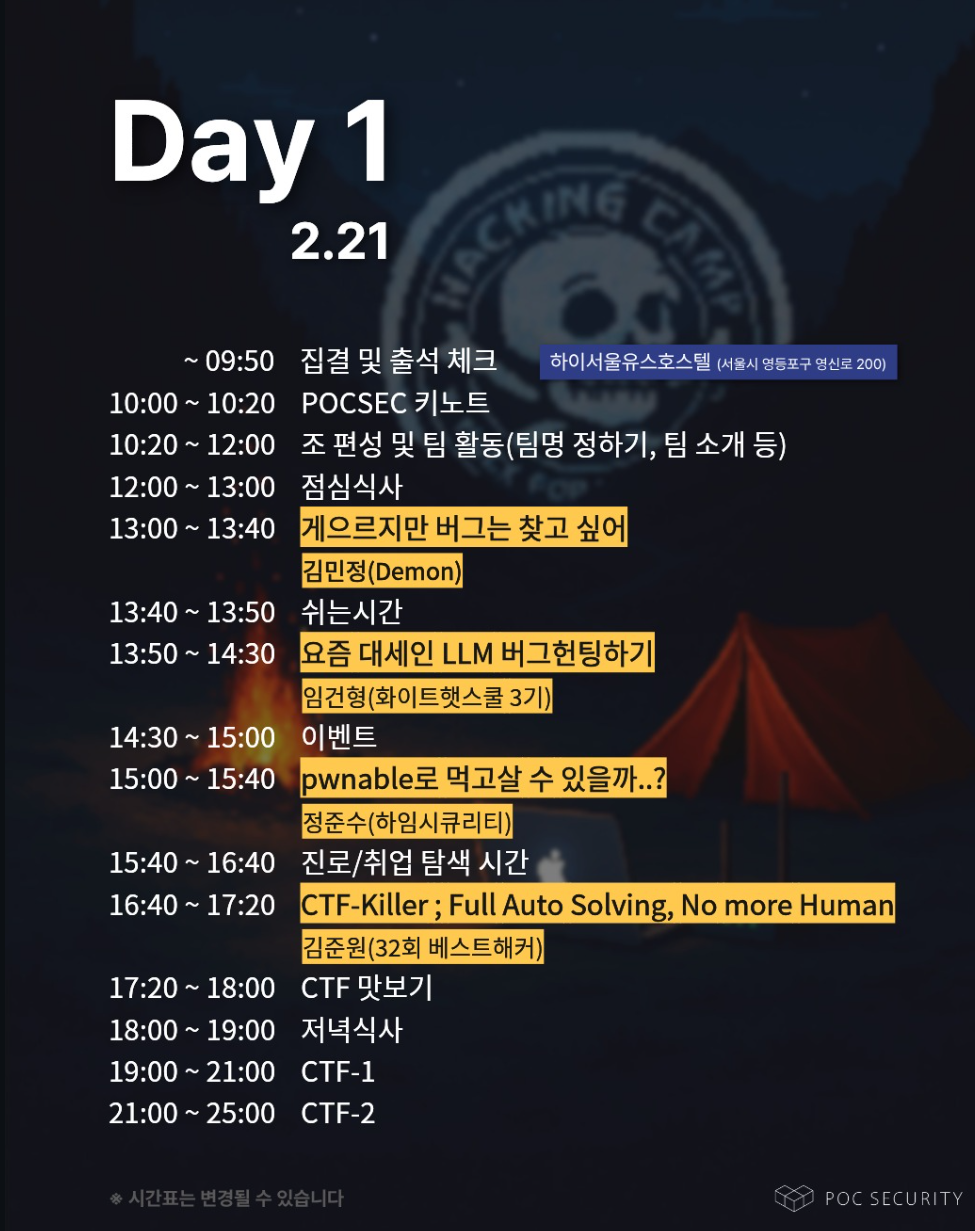

1일차

행사가 시작되고, 가장 먼저 하는 일은 팀장을 뽑는 일과 조를 짜는 일이었다.

팀장이 된다면 마지막 날 뽑는 시상식에서 추가 점수가 있다는 말에 살짝 혹했지만 분명 해킹캠프 후기글에서

장기자랑 같은 것을 하게된다는 내용을 보고 왔기 때문에 지원하지 않았다. ㅋㅋㅋ

팀장이 다 정해진 후 조는 랜덤으로 짜졌고, 간단한 자기소개 하고~ 그런 시간이었다.

항상 이런거 할 때마다 팀명을 정하기가 힘든데 누군가 두바이 세션 쿠키라는 아이디어를 냈고 바로 채택됐다.

발표 세션이 시작되고 첫 번째는 오픈 소스에서 취약점을 찾았던 내용이었고,

커밋된 것을 위주로 접근하면 좋다는 이야기에 한 번 도전해봐야겠다 라는 생각을 나도 했다.

두 번째는 LLM 모델 버그헌팅 이야기였고, 아직 AI CTF 말고는 깊게 접한적이 없어서 흥미로웠다.

이벤트 세션 때는 캐치마인드 같은 게임으로 팀전을 진행했는데 다들 너무 빠르다.

나중에 글자 수 제한과 컴퓨터 관련이라는 것을 깨닫고 속도를 냈지만 중간에 서버가 튕기면서

우리 팀의 점수가 0점이 되었고 그대로 뒤로 밀려나버렸다.

아쉬웠지만 어쩔 수 없지.. 하고 넘겼는데 나중에 CTF 점수에 들어가는 것을 알았다면 더 어필했을 텐데.

농담반 진담반으로 포너블만 해서는 굶어 죽는다.. 라는 이야기를 하곤 했는데 세 번째 발표가 그런 제목이라 좀 웃겼다.

0-day 연구는 확실히 멋있는 것 같다. 회사에 들어가고 여유가 생긴다면 꼭 해보고 싶은 주제이기도 하다.

마지막 발표는 요즘 확실히 문제라고 생각하는 CTF의 딸깍화.

정확히는 딸깍 도구를 만드는 주제였는데, 요즘 커스터마이징을 따로 안해줘도 너무나 잘 풀기 때문에 두려워지고 있다.

CTF 맛보기 시간에는 로동 신문..? 보안 초심자도 할 수 있는 간단한 웹 문제였다.

나는 중간에 흐름을 놓쳐서 못 따라가고 있었는데 팀원들이 슥슥하더니 다 풀어버렸다.

이렇게 1일차의 발표가 끝나고 진짜 이벤트?인 CTF가 시작된다.

그 전에 밥 이야기를 하면 수련회 감성의 메뉴들이었는데 나름 만족하면서 먹었다.

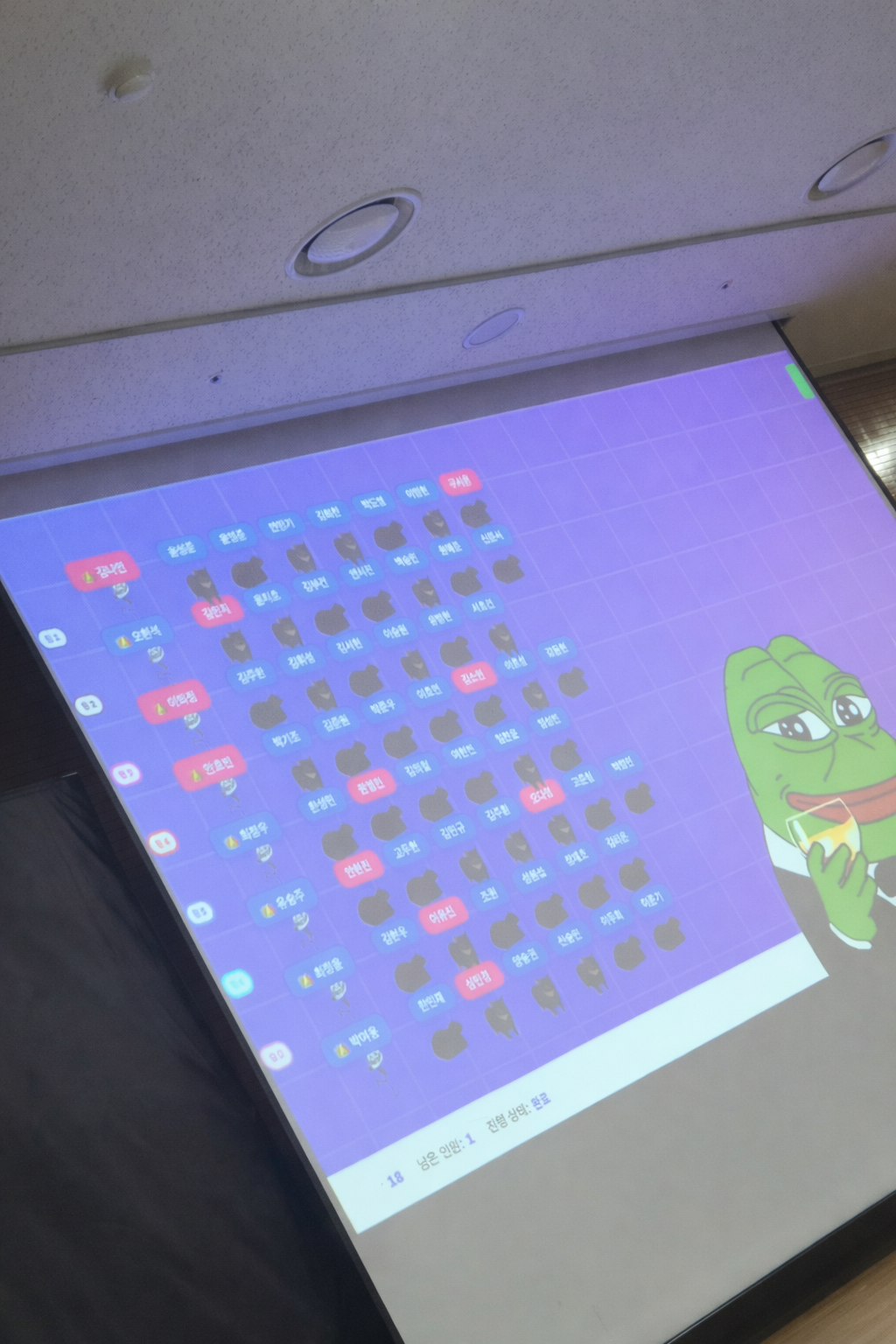

CTF

19시에 본격적으로 대회가 시작되고 문제를 풀기 시작한다.

지난 한양대 CTF에서 배운 것이 있는데 AI를 CLI로 쓸 때 문제를 푸는 능력이 말도 안된다는 것과

대회에서는 속도가 가장 중요하기에 일단 AI에게 문제를 던져놓고 생각을 하는게 맞다는 것이다.

공부할 때는 이렇게 하면 안되지만 이것은 대회이고, 남들도 이렇게 하기에 나도 이렇게 해야만 한다.

그래서 가장 자신있는 웹은 내가 풀기로 생각하고, 나머지 포너블과 리버싱은 CLI 창을 마구 킨 다음 던져줬다.

역시 리버싱은 FLAG가 슥슥 나오고, 포너블도 요약한 내용들 보면서 프롬프트 조정을 해주니 잘 푼다.

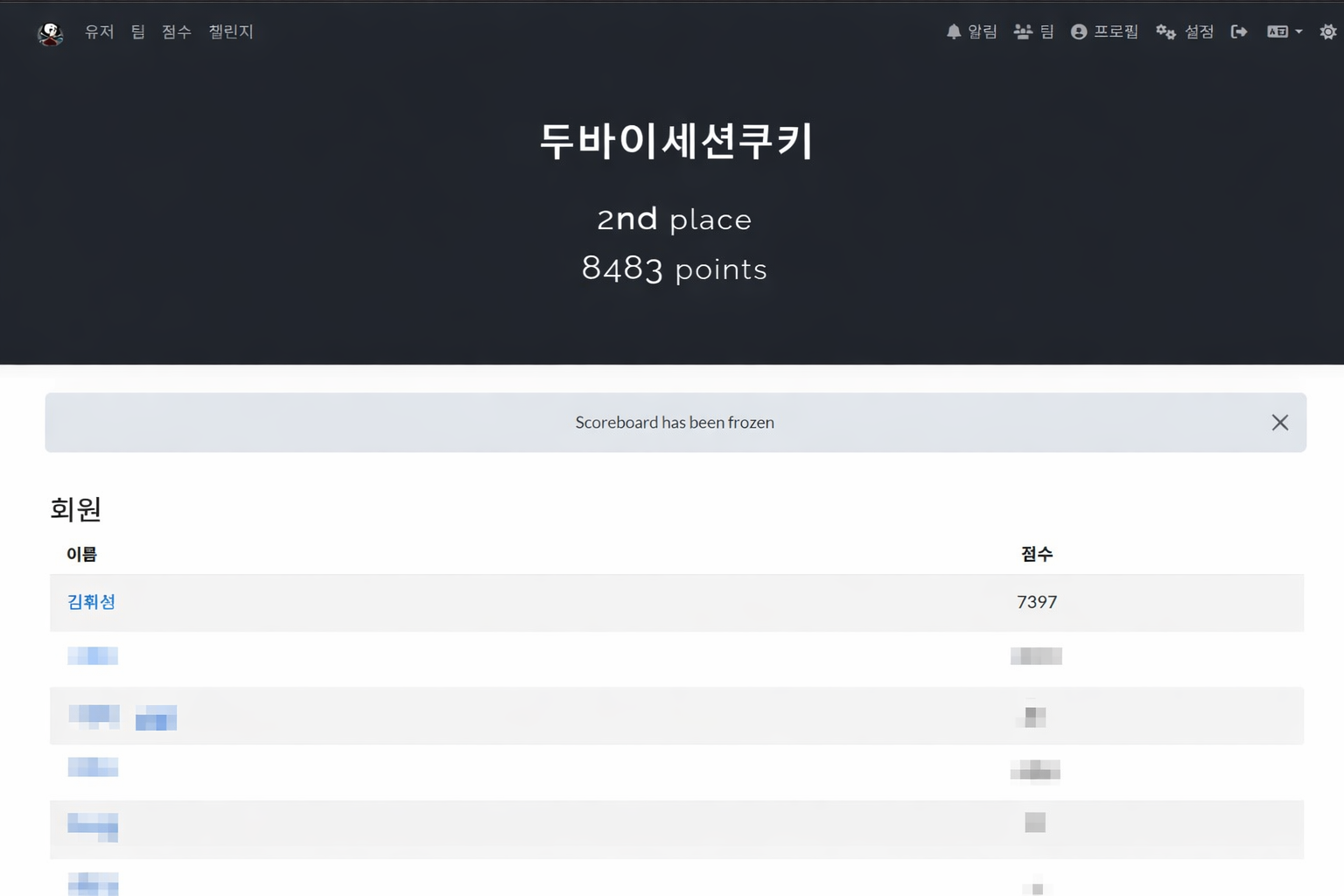

사실상 나 스스로 푼 것은 웹 몇 문제 밖에 없는 것 같지만 어쩌다 보니 스코어보드가 이렇게 되어 버렸다.

우리 팀이 대부분 CTF 경험도 적은 뉴비들?이 모여있어서 내가 문제를 쓸게 되었던 것 같다..

계속 매달렸던 문제는 입력 길이 제한이 있는 command injection에서 리버스 쉘을 올리는 문제였다.

처음에 나온 버전으로는 flag가 루트 경로에 박혀있었어서

`<cat`

`* /*`

을 통해서 풀 수가 있었는데, 언인텐이었고 곧바로 패치된 버전으로 문제가 하나 더 올라왔다.

이 언인텐 풀이를 바로 찾을 수 있었던 이유가, 다음 날 발표하는 IOT 기기 분석 플젝의 경험 때문이었는데

같은 busybox 환경이기도 했고, 플젝때의 상황은 대부분의 쉘 문자가 막힌 상황에서 command injection이 가능했다.

그 때 우회 페이로드를 찾으면서 정말 온갖 자료들을 봤는데 그 때 알게되었던 페이로드가 위의 * /*이었고

바로 떠올라서 풀 수 있었다.

어쨌든 4byte 리버스 쉘 검색을 하다보니 hitcon 2017년 라업에서 비슷한 것을 발견하긴 했는데,

이 때 감기 기운과 이미 많은 문제들을 풀면서 머리가 과부하 상태로 너무 뜨거워져서 문제에 집중할 수가 없었다.

이 라업을 찾은 시간이 약 22시니까 정상 컨디션이었다면 3시간이면 충분히 익스를 할 수 있었을텐데 아쉽다.

리버스 쉘을 올리는 과정도 포트 포워딩을 잘못했는지 잘 안열렸고, 그렇게 최종 익스코드를 짜다가 끝나버렸다.

결국 2등으로 끝나버렸는데.. 이 문제만 풀었더라도. 하는 아쉬움이..

그리고 1등도 아까 이벤트로 했던 캐치마인드에서 얻었던 100점으로 차이가 나게 된 것이라 더욱 아까웠다.

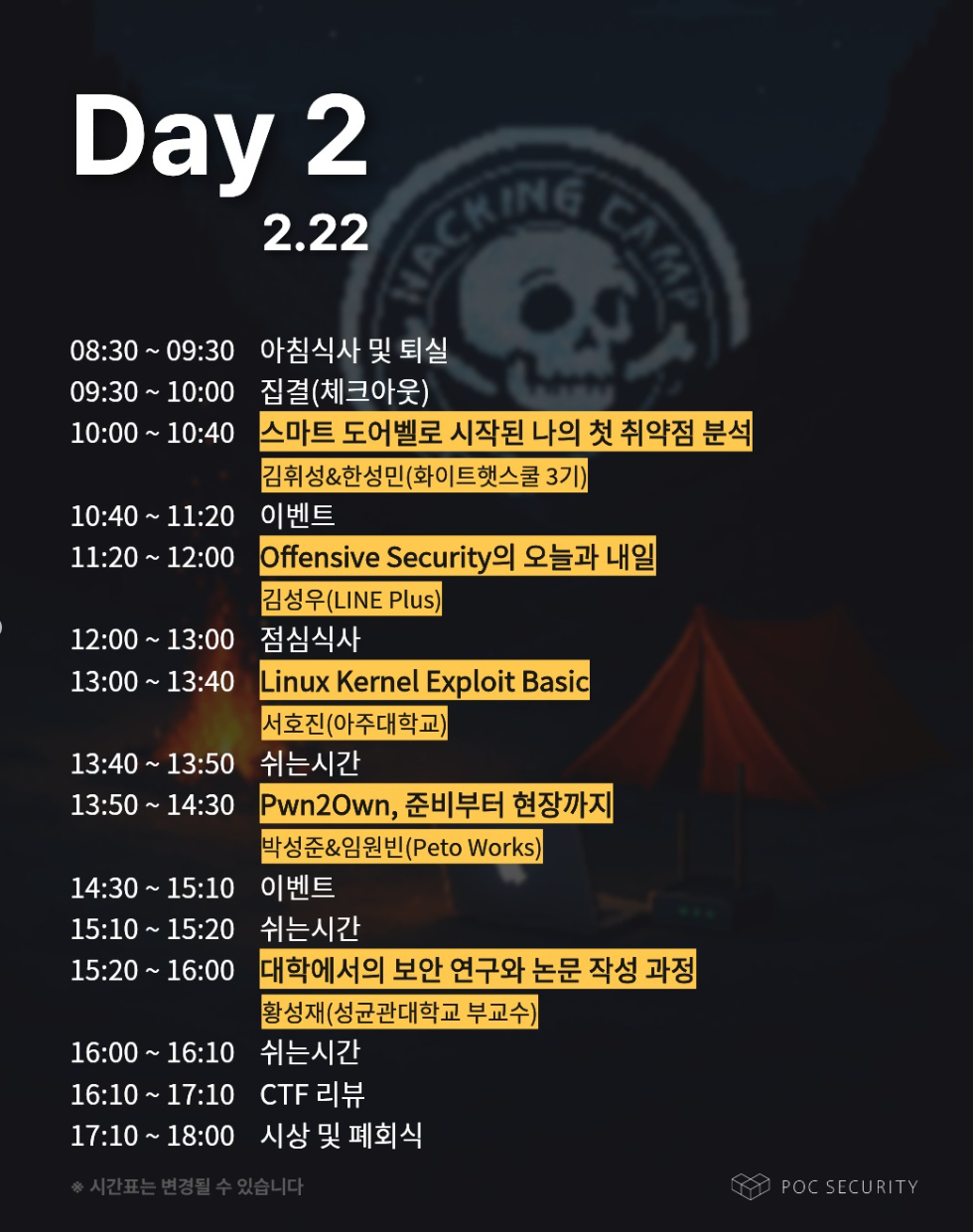

2일차

CTF가 끝나고 약간의 아쉬움과 잠이 깨버려서 3시까지 적당히 노가리를 까다가 잠들었다.

아침에 가장 첫 발표가 우리였기 때문에 잠들어야만 했다.

그렇게 발표를 했고 찾은 것 중 쉬운 취약점과 어떤 사고의 흐름으로 찾게 되었는지를 전달하고 싶었는데

잘 전달되었는지는 모르겠다. 지금와서 보면 좀 더 시각적으로 보여줄 것이 있었으면 좋았을텐데 생각이 든다.

이어서 발표는 LLM의 해킹력. 정말 체감이 많이 되는데, 앞으로 어떻게 될지 아무도 모르지만 계속 관심을 가져야한다.

리눅스 커널은 공부한 적이 없는데 여러 컨퍼런스를 다니면서 나오는 주제다 보니까 용어들이 꽤나 귀에 익는다.

힙 스프레이라거나, 방법론적으로는 어떤 흐름인지 이해가 되는 것 같기도 하고

이런 것이 컨퍼런스를 자주 다니면 좋은 점인 것 같은게 잘하는 사람의 이야기를 듣기만 해도 나름 얻는 것이 있다.

pwn2own

가장 재밌게 들었던 발표는 pwn2own 후기이다.

얼마전에 pwn2own 익스 분석 글들을 몇 개 보면서 여러 취약점들을 체이닝해서 RCE를 하는 것

진짜 멋지고 해킹이란 이런 것이구나. 라는 생각을 하고 있었는데 딱 그 주제로, 실제 익스한 이야기를 들으니 재밌다.

메이저한 회사들의 기기들을 분석하고, 커스텀 OS를 바이너리 분석하기 위해서 플러그인을 만들고

전류를 맞추기 위해서 전선들과 기기들을 잘 조립해서 테스트 환경을 만들고 하는게 너무 재밌어 보인다.

공부한 경험과, 지식들을 합쳐서 1-click RCE를 하는 것이 꿈이 되고 말았다.

한 2027년쯤을 목표로 pwn2own에 나가서 RCE를 하는 것을 인생 계획에 추가할 정도로..

그러려면 AI가 발전을 그만해서 나의 자리를 뺏어가지 않아야 할텐데..

마지막 발표는 논문 관련 이야기였고, 대학원 생각은 없지만 논문을 쓰는 아이디어나, 어떤 식으로 연구 주제를 잡는지

이런 것에 대해서 알 수 있어서 좋았다.

시상식

시상을 하는 부분이 Best Hacker, Sincere Hacker, CTF Winner Team, CTF Killer가 있었는데

푼 문제 점수가 가장 많은 CTF Killer는 받을 수 있겠구나, 에어팟이 하나 더 생기겠구나 하면서 보고 있었다.

아무래도 발표자 겸 참여자로 나왔기 때문에 상은 받기 힘들지 않을까 싶지만서도 개인 수상자에게는 POC conference

티켓을 준다고 해서.. 좀 욕심이 나긴 했다.

가격도 80만원이 넘는 것으로 알고, 작년에는 CTF로 컷을 끊어서 참여자를 뽑았는데 그 때 못간 것도 아쉬었어서

Sincere Hacker는 그래도 줄 수도 있지 않을까? 하는 작은 기대를 했는데

감사하게도 베스트 해커와 CTF Killer 둘 다 수상을 받을 수 있었다.

정말 기대하지 않았는데 이름이 불려서 좀 놀랐다.

Best Hacker로는 하임 시큐리티에서 버즈 3를 후원했고, CTF Killer는 DEMON팀에서 에어팟을 후원했다.

이렇게 아이템들이 많아졌다.

웃겼던 것은 저 에어팟을 잘 보면 순천향대학교 스티커가 보이는데.. 나도 이미 저 스티커가 붙은 에어팟이 있다.

아마 나와 같은 Lisathon을 나갔던 분이 같은 상품을 받았었고 그것도 나한테 돌아온 것을 보니 세상이 좁구나 싶다.

최종 후기

이렇게 학교가 아닌 다른 곳에서 발표를 해보는 것도 새로운 경험이었고 더 좋은 발표를 하고 싶다는 생각도 든다.

그러려면 더 많은 경험을 하고, 공부를 하고, 많이 들어야겠지.

새로운 사람들을 만나고, 팀으로 한 방에 모여서 문제를 풀고, 여러 활동을 하는 것도 재밌었다.

끝나고 발표자와 운영진끼리 가는 회식도 갔는데 베스트 해커가 되었으니 다음 회차도 발표를 할 수 있냐고 물어봐서

다음 주제에 대해 고민을 계속 해봐야겠다.

한다면 지금하는 업사이드 web3 관련이나, 아니면 기타 토이 프로젝트?가 되지 않을까 싶은데 좀 더 생각을 해보자.

해킹 캠프를 알차게 보냈다고 생각하는 것 중 하나는 발표자들에게 궁금한 것을 전부 물어본 것이다.

지식이 생길 수록 좋은 질문을 하고, 질문을 할수록 지식이 생긴다는 것을 알게 되니

언젠가부터 궁금한 것을 물어보는 것이 두렵지 않아진 것 같다.

생각보다 발표자 분들도, 뒤에 있는 후원사 분들도 어떤 질문을 하던 잘 대답을 해주고,

특히 해킹캠프는 그런 것을 해주기 위해 초심자들 위주로 모인 자리라고 느껴져서 정말 좋은 이벤트인 것 같다.

그런데 출제자 입장에서 CTF는 난이도를 조절하는 것이 어렵겠구나 싶다.

참가자 중에서는 처음 보안에 입문하거나 문제를 풀어보지 않은 사람들도 꽤나 있었는데 LLM의 발전으로 인해서

너무 쉬운 문제는 그냥 딸깍으로 풀려버리니 고민이 많이 되지 않을까 싶다.

이번에도 내가 쉬운건 빠르게 다 풀어버렸는데 뭔가 다른 사람들의 문제 푸는 맛을 뺏어버린 것 같아서 미안했다.

이런 것도 있고 발표 주제에 대한 깊이도 있기 때문에 보안을 처음하는 사람들까지는 아니고,

조금의 기초 지식이 있는 사람들이 있을 때 가장 얻는 것이 많을 것 같다.

상과 함께 에어팟과 버즈를 받아서 좋았던 것도 있고..

발표 보는 것을 좋아해서 POC 컨퍼런스도 정말 가보고 싶었는데 티켓을 얻은 것도 너무 좋고

발표들을 통해서 또 한번 앞으로 나아갈 자극을 받고, 하고 싶은 것이 생겼으니 더욱 열심히 공부하며 발전해야겠다.